Tener respaldos no es lo mismo que tener capacidad real de recuperación. Ese error sigue apareciendo en entornos donde el backup se da por bueno solo porque la tarea terminó sin error, como si generar un archivo fuera equivalente a poder restaurar una operación real bajo presión.

La pregunta útil no es si el respaldo existe. La pregunta útil es otra: si hoy hubiera un incidente, ¿podrías recuperar datos consistentes, dentro de un tiempo aceptable y con un procedimiento defendible? Si la respuesta no está probada, entonces todavía no hay continuidad operacional real.

Qué debería validar cualquier respaldo serio

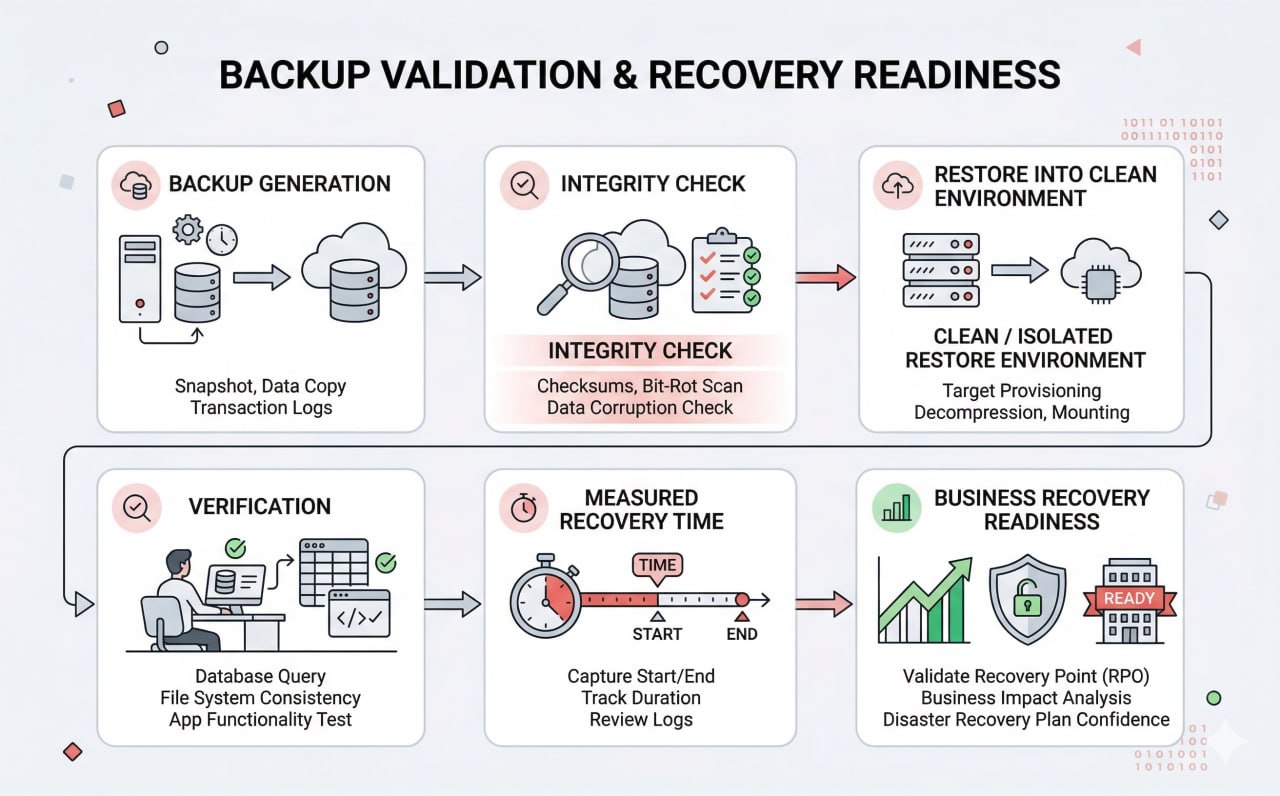

La validación mínima cubre cuatro dimensiones: integridad del archivo (el backup no está corrupto), consistencia del contenido (los datos tienen sentido y están completos), tiempo real de restauración (el RTO medido, no estimado) y capacidad operativa (el sistema vuelve a funcionar, no solo los archivos existen).

Dos conceptos que conviene tener claros antes de continuar:

- RTO (Recovery Time Objective): tiempo máximo aceptable para restaurar la operación. Si tu negocio tolera 2 horas fuera de línea, ese es tu RTO.

- RPO (Recovery Point Objective): cuánta pérdida de datos es aceptable. Si respaldas cada 24 horas, tu RPO real es 24 horas de datos en riesgo.

Si nunca has medido ni uno ni otro, todavía no tienes una estrategia de backup: tienes una rutina de generación de archivos.

El error más común: respaldar sin restaurar

En bases de datos, el punto crítico no es solo generar el dump o snapshot. También hay que probar que el respaldo puede restaurarse en una instancia limpia, que el esquema queda completo, que los permisos están considerados y que el tiempo de recuperación es compatible con el negocio. Cuando nunca se hace esa prueba, el backup termina siendo una hipótesis optimista.

Cómo validar en la práctica: comandos concretos

MySQL / MariaDB

bash# 1. Generar dump con verificación de consistencia

mysqldump --single-transaction --routines --triggers \

-u root -p mi_base > /backup/mi_base_$(date +%Y%m%d).sql

# 2. Verificar integridad con checksum

sha256sum /backup/mi_base_$(date +%Y%m%d).sql > /backup/mi_base_$(date +%Y%m%d).sha256

# 3. Restaurar en base de prueba (entorno limpio)

mysql -u root -p -e "CREATE DATABASE IF NOT EXISTS test_restore;"

mysql -u root -p test_restore < /backup/mi_base_$(date +%Y%m%d).sql

# 4. Validar esquema y filas

mysql -u root -p test_restore -e "SHOW TABLES; SELECT COUNT(*) FROM tabla_critica;"

# 5. Limpiar entorno de prueba

mysql -u root -p -e "DROP DATABASE test_restore;"Archivos / directorios (tar + sha256)

bash# Crear backup comprimido

tar czf /backup/web_$(date +%Y%m%d).tar.gz /var/www/html

# Verificar integridad del archivo tar

tar tzf /backup/web_$(date +%Y%m%d).tar.gz > /dev/null && echo "OK" || echo "CORRUPTO"

# Restaurar en directorio de prueba

mkdir -p /tmp/restore_test

tar xzf /backup/web_$(date +%Y%m%d).tar.gz -C /tmp/restore_test

# Comparar conteo de archivos

original=$(find /var/www/html -type f | wc -l)

restored=$(find /tmp/restore_test/var/www/html -type f | wc -l)

echo "Original: $original | Restaurado: $restored"Restore en contenedor Docker (entorno limpio desechable)

bash# Levantar MariaDB limpia, restaurar y validar en segundos

docker run --rm -e MYSQL_ROOT_PASSWORD=test -e MYSQL_DATABASE=test_restore \

-v /backup/mi_base_$(date +%Y%m%d).sql:/docker-entrypoint-initdb.d/restore.sql \

-d --name validate_backup mariadb:10.11

# Esperar inicio y consultar

sleep 15

docker exec validate_backup mysql -uroot -ptest test_restore \

-e "SHOW TABLES; SELECT COUNT(*) FROM tabla_critica;"

# Destruir el contenedor

docker stop validate_backupEste último método es el más limpio para validación periódica automatizada: no contamina ningún entorno productivo y se destruye solo al terminar.

Automatizar la validación con cron

Generar backups sin validarlos automáticamente es seguir dependiendo de la buena voluntad de alguien. Una validación mínima automatizable:

bash# /etc/cron.d/validate-backup

# Se ejecuta a las 03:00, un día después del backup

0 3 * * * root /usr/local/bin/validate_backup.sh >> /var/log/backup_validation.log 2>&1El script validate_backup.sh debería: verificar checksum, hacer restore en entorno limpio, validar consulta básica, escribir resultado (OK/FAIL) en log y opcionalmente notificar por correo o webhook.

La regla 3-2-1 y por qué importa la distribución

Un backup almacenado en el mismo servidor que los datos originales no es un backup real: es una copia que desaparece junto con el origen. La regla 3-2-1 es el mínimo aceptable:

- 3 copias de los datos

- 2 medios o ubicaciones distintas

- 1 copia fuera del sitio principal (offsite o cloud)

Checklist de validación

| Criterio | Método | Frecuencia mínima |

|---|---|---|

| Archivo no corrupto | sha256sum o tar -t | Cada backup |

| Restauración en limpio | Entorno aislado / Docker | Mensual |

| Datos consistentes | Consultas de validación | Mensual |

| Tiempo de recuperación medido | Cronometrar restore real | Trimestral |

| Procedimiento documentado | Runbook escrito | En cada cambio |

| Otra persona puede ejecutarlo | Drill con colega | Semestral |

| Copia offsite verificada | Restore desde ubicación remota | Trimestral |

Lo que este artículo NO cubre (y por qué)

Este artículo no cubre herramientas específicas de backup empresarial (Veeam, Bacula, Amanda, Acronis). No porque no sean válidas, sino porque el problema que describimos ocurre independientemente de la herramienta: puedes tener Veeam y nunca haber hecho un restore real. La herramienta no resuelve la ausencia de proceso.

Tampoco cubre replicación de base de datos como sustituto de backup. Son cosas distintas: la replicación propaga errores y borrados en tiempo real. El backup te permite volver a un punto anterior. Ambas son necesarias en entornos críticos, pero no son intercambiables.

Riesgos que suelen quedar ocultos

Si la validación depende de una sola persona, si nunca se automatiza o si nadie mide tiempos reales de restore, el riesgo sigue intacto. Un respaldo no probado es solo una expectativa con fecha incierta de fracaso, y normalmente se descubre justo cuando ya no hay margen para improvisar.

Conclusión corta

La forma correcta de mirarlo es simple: respaldo, restauración, verificación y tiempo medido. Si una de esas piezas falta, todavía no hay continuidad operacional real. Lo peligroso no es no tener backup; lo peligroso es creer que ya estás cubierto cuando todavía no has probado nada importante.